Una campaña más a la cuenta. Los malos no descansan y en esta ocasión han suplantado la identidad corporativa de la red social profesional LinkedIn para tratar de robarnos información personal.

Vamos a estudiar con cierta profundidad técnica los detalles básicos del email y los enlaces, pero recuerda que en la gran mayoría de los casos no vas a tener que recurrir a recursos técnicos para identificar si un email es, muy posiblemente, una campaña de phishing.

El gancho

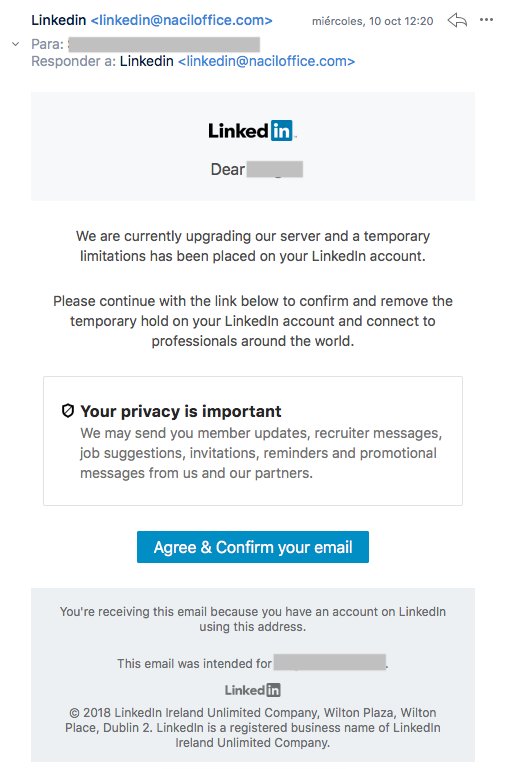

El gancho, la estratagema, el punto de partida, es, como suele ser, un correo electrónico. En apariencia podríamos confundirlo fácilmente con un correo original de la compañía y, por ese motivo, hay que prestar siempre atención a los detalles.

El remitente aparece como LinkedIn, pero si le pedimos a nuestro cliente de correo que nos muestre la dirección de correo electrónico además del nombre, vemos que se trata de linkedin[@]naciloffice[.]com.

Obviamente, la compañía no nos va a enviar emails relativos a nuestras cuentas desde un dominio desconocido como es naciloffice[.]com. Además, si hacemos un whois, es decir, si consultamos la información disponible sobre el registrador del dominio, vemos que se trata de un registro privado. No nos dicen quién o qué empresa o institución lo ha registrado, pero es sospechoso pensar que este dominio registrado en namecheap.com, sólo existe desde lleva registrado sólo desde el 3 de Octubre de 2018, 7 días antes de recibir el email.

A continuación los datos del dominio proporcionados por IANA:

source: IANA Domain Name: NACILOFFICE.COM Registry Domain ID: 2317140472_DOMAIN_COM-VRSN Registrar WHOIS Server: whois.namecheap.com Registrar URL: http://www.namecheap.com Updated Date: 2018-10-03T11:18:32Z Creation Date: 2018-10-03T09:33:33Z Registry Expiry Date: 2019-10-03T09:33:33Z Registrar: NameCheap Inc. Registrar IANA ID: 1068 Registrar Abuse Contact Email: abuse@namecheap.com Registrar Abuse Contact Phone: +1.6613102107 Domain Status: clientTransferProhibited https://icann.org/epp#clientTransferProhibited Name Server: NS1.NACILOFFICE.COM Name Server: NS2.NACILOFFICE.COM DNSSEC: unsigned URL of the ICANN Whois Inaccuracy Complaint Form: https://www.icann.org/wicf/ >>> Last update of whois database: 2018-10-10T15:48:52Z <<<

Pero prestemos atención a la imagen del correo electrónico.

Lo primero que debe llamarnos la atención es que está en inglés. Eso no tiene por qué indicar nada, pero si nuestra cuenta de LinkedIn está en español o en cualquier otro idioma, la empresa suele escribirnos en ese idioma que hemos configurado. Si no, puedes comprobarlo en otros emails legítimos de la empresa.

Vemos que incluso aparece nuestro correo y nombre en el email. Eso se debe a que la dirección la obtienen de bases de datos filtradas. Les resulta bastante fácil verificar dichos datos para que, al enviar los emails, parezcan reales. Aún así, no está demás asegurarnos de que se recibimos un email de una empresa, red social o cualquier otro remitente, lo estemos recibiendo en la cuenta correcta. Por ejemplo, si tengo un email para asuntos familiares que uso para suscribirme a un servicio de streaming, no tiene sentido que el servicio de streaming me mande emails a la cuenta del trabajo.

En resumen tenemos tres motivos importantes para sospechar:

- El dominio del email del remitente no es el correcto.

- El idioma en el que está redactado es incorrecto.

- Emplean un mensaje de alerta para hacernos temer y así conseguir que no recapacitemos antes de actuar.

El enlace

Aunque la dirección del remitente ya debería haber hecho saltar las alarmas, podemos verificar también el enlace. En casi cualquier cliente de correo podréis hacer clic derecho con el ratón sobre el enlace y seleccionar la opción Copiar enlace.

En este caso el enlace es el botón azul con el texto Agree & Confirm your email. Si hacemos lo indicado, podemos copiar la dirección del enlace en un archivo de texto plano o una aplicación de notas. Lo ideal es que no sea una aplicación que pueda abrir el enlace, ya sea de forma automática o por error. Por ejemplo, Whatsapp o Telegram hacen precargas de las webs que enlazamos, lo cual no es una buena idea cuando investigamos enlaces sospechosos.

La dirección a la que nos lleva el enlace es del acortador de URLs bitly.com, en concreto

https://bit.ly/2C7OH3F

Es altamente improbable que una empresa seria nos envíe un enlace a su propia web con un acortador, así que debemos sospechar, pero como no sabemos a dónde nos redirigiría si lo abriésemos, vamos a investigarlo.

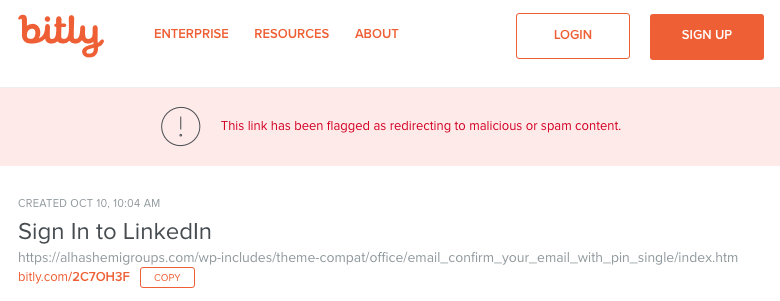

URL acortada en bitly.com

Cuando tenemos una dirección acortada mediante el servicio de bitly.com, podemos añadir un «+» al final de la URL para ver a dónde nos redirigiría sin ir a ese sitio, de forma que para el caso que nos ocupa podemos ir a https://bitly.com/2C7OH3F+.

En este caso vemos que la propia bitly.com nos advierte de que se trata de un enlace malicioso:

También, además de la advertencia, nos muestra el título de la página de destino y la URL de la misma. No deja de ser sospechoso que una página titulada «Sign In to LinkedIn» no esté en el dominio linkedin.com y sí en alhashemigroups[.]com

https://alhashemigroups.com/wp-includes/theme-compat/office/email_confirm_your_email_with_pin_single/index.htm

Aunque esto sea un poquito más avanzado, para los proramadores web resultará evidente que, al ver el directorio wp-includes que se trataría de una página en WordPress o simulando estar hecha con dicho gestor de contenidos. Pero una red social como LinkedIn no montaría su servicio sobre un CMS como Wordpress, sino que, por su tamaño, haría su propio desarrollo web.

Alternativa a bitly.com

Supongamos que la URL está acortada, o imaginamos que puede estarlo, pero que no se trata de una URL de bitly,com. En ese caso podemos recurrir a múltiples servicios online. A continuación encontrarás un enlace a algunas de esas opciones en las que solo tendrás que poner la URL acortada para ver la información resultante:

- redirectdetective.com

- wheregoes.com

- redirect-checker.org (esta web nos muestra también las cabeceras HTTP)

El destino

Entonces sabemos dónde nos quieren llevar los malos. Los que están orquestando esta campaña de phishing. A una web accesible mediante el dominio alhashemigroups[.]com. Si volvemos a recurrir a whois, veremos que se trata de un dominio registrado en 2015, esta vez en launchpad.com. Esta vez prestaremos atención a los datos del registrante, que no parecen estar protegidos como en el caso anterior:

Registry Registrant ID: Not Available From Registry Registrant Name: Namal Jayasinghe Registrant Organization: 1 Registrant Street: PO Box 933 PC 100 Registrant City: Muscat Registrant State/Province: Muscat Registrant Postal Code: 1311 Registrant Country: OM Registrant Phone: +968.93850727 Registrant Phone Ext: Registrant Fax: Registrant Fax Ext: Registrant Email: namalwin_152@yahoo.com Registry Admin ID: Not Available From Registry

Accedamos a ver qué hay en esa página, a ver qué nos encontramos. Para ello, podemos emplear el siguiente comando:

comando curl -O [URL] >> archivo.txt

De este modo se guardará un archivo con lo que descargue. Como no deja de ser una redirección también, en nuestro caso, ha descargado un archivo index.html. Podemos abrirlo con un editor de texto cualquiera como el Bloc de notas, vim o TextEdit, por ejemplo, que son editores nativos en Windows, Linux y macOS.

También podemos abrir el archivo index.html en un navegador. Si lo hacemos en Chrome, por ejemplo, nos advertirá de que nos está llevando a un sitio malicioso. Lo inteligente en estos casos es aceptar la invitación del navegador y desistir de acceder a esa página.

Buscamos nombres de dominio en el archivo para ver si hay conexiones sospechosas. Sobre todo en códigos javascript. Eliminando dominios de empresas reconocidas y las que corresponden al dominio de la URL investigada, nos quedan:

- https://gator4253[.]hostgator[.]com:2096/

- http://www[.]r43dsofficiel[.]com, que aparece como enlace del diseñador web.

- http://www[.]hcginjectionssite[.]com, que se muestra como agradecimiento.

- http://www[.]linker3dsfr[.]com, también en agradecimiento.

- http://www[.]africanmangobest[.]co.uk/african-mango-more.html, igual que las anteriores, en agradecimiento.

- http://dsdoman[.]com, diseñador

El resto de enlaces parecen dirigirse a sitios convencionales como APIs de Google, Facebook y similares.

La URL más destacable es https://gator4253[.]hostgator[.]com:2096/ porque indica un puerto de conexión, algo que no es habitual ya que la norma es que las conexiones HTTP se establezcane en el puerto TCP80 y las HTTPS en el TCP443. Si abrimos en un navegador seguro esa URL, descubriremos que se trata de un acceso a un panel de control. En concreto un CPanel de hosting de la empresa HostGator. Así que, al menos, sabemos donde se aloja la web fraudulenta.

El resto de enlaces podríamos investigarlos por si llevan a algún sitio de interés. Pero lo importante, salvaguardar nuestra seguridad, está cumplido. Hemos identificado un correo fraudulento, así que la investigación la podemos dejar para el departamento de IT o las autoridades.

Conclusiones

El email era fraudulento porque:

- El remitente no era la empresa asociada al nombre del remitente y a la imagen corporativa mostrada.

- El idioma empleado era incorrecto.

- El enlace no apuntaba a una web legítima de la empresa sino a una URL acortada.

- La redirección de la URL acortada tampoco apuntaba a la página de la empresa cuya imagen conocemos y han suplantado.

Como ves, es sencillo detectar un email de phishing. Sólo hay que prestar atención aunque, para investigaciones un poquito más avanzadas, te hemos dejado pistas de por dónde empezar.